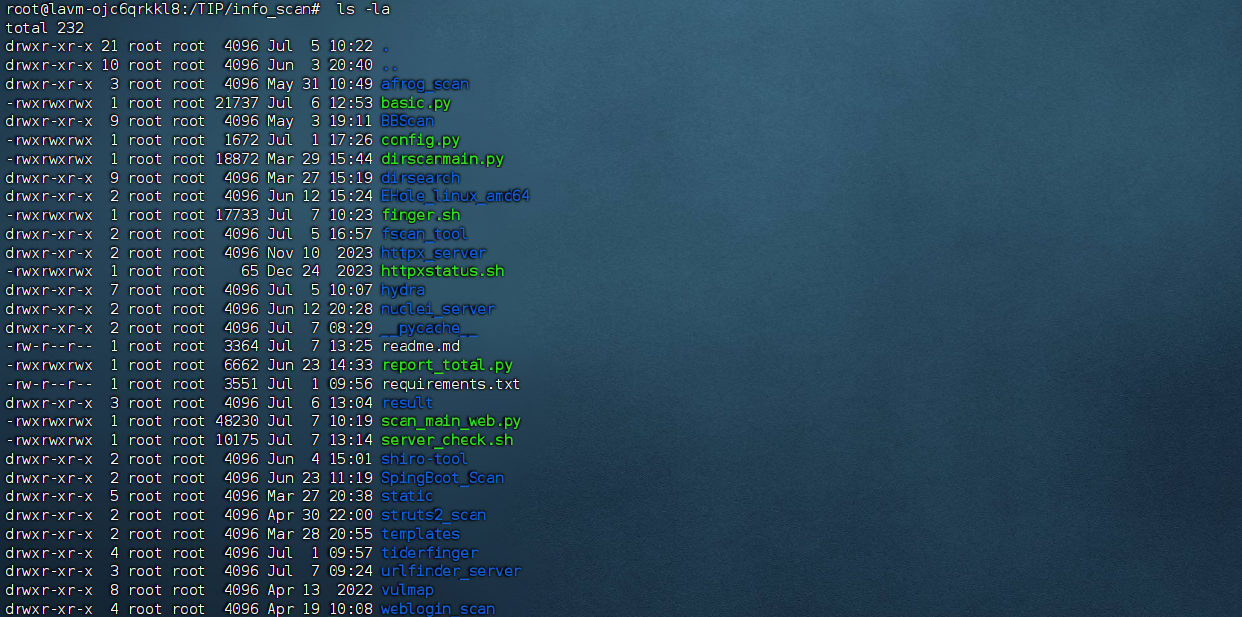

1. 登录Linux系统,修改/TIP/info_scan/config.py中相关参数,包括系统账号密码、接口key的配置都在这个文件

2. 修改/TIP/info_scan/static/js/common.js和/TIP/info_scan/finger.sh文件第一行和第二行修改为自己虚拟机的IP地址

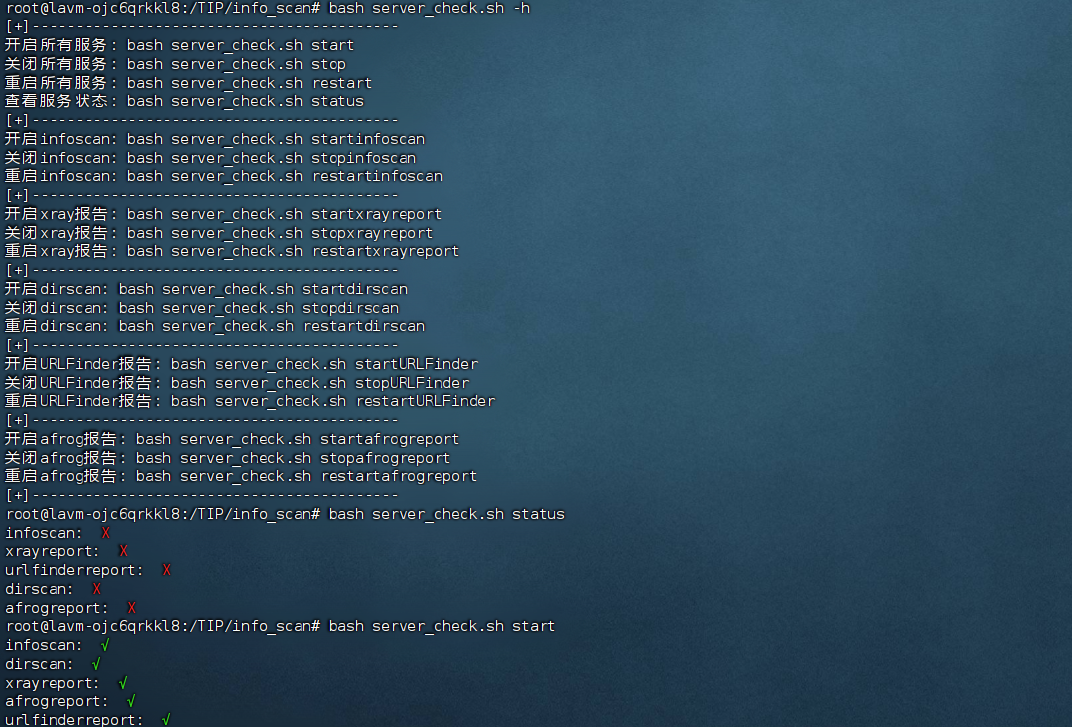

3. 项目开启命令:bash /TIP/info_scan/server_check.sh -h,nginx和mysql需执行service nginx start和service mysql start开启服务

4. 修改/etc/nginx/conf.d/目录下所有文件中server_name字段替换为自己虚拟机的IP地址,重启nginx服务器

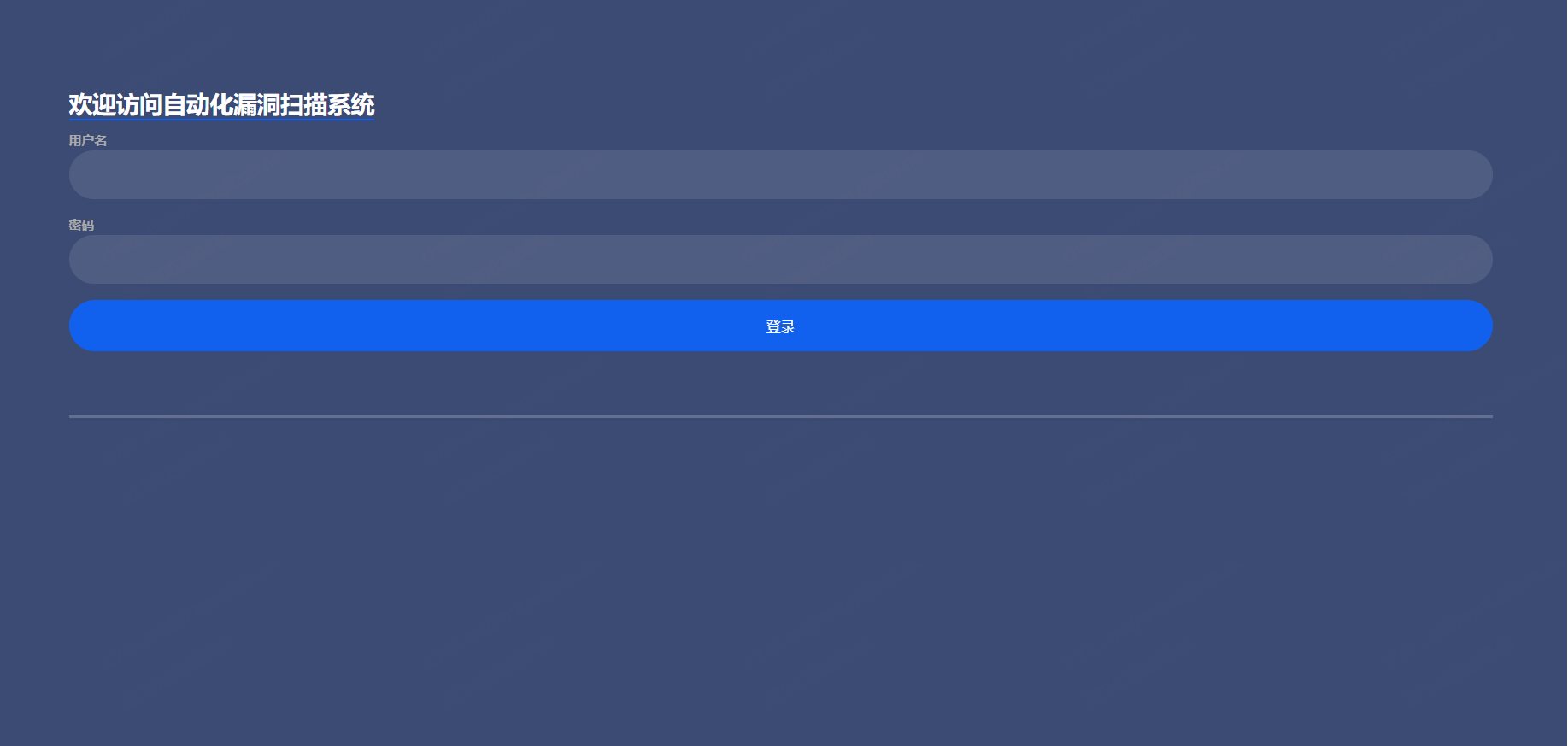

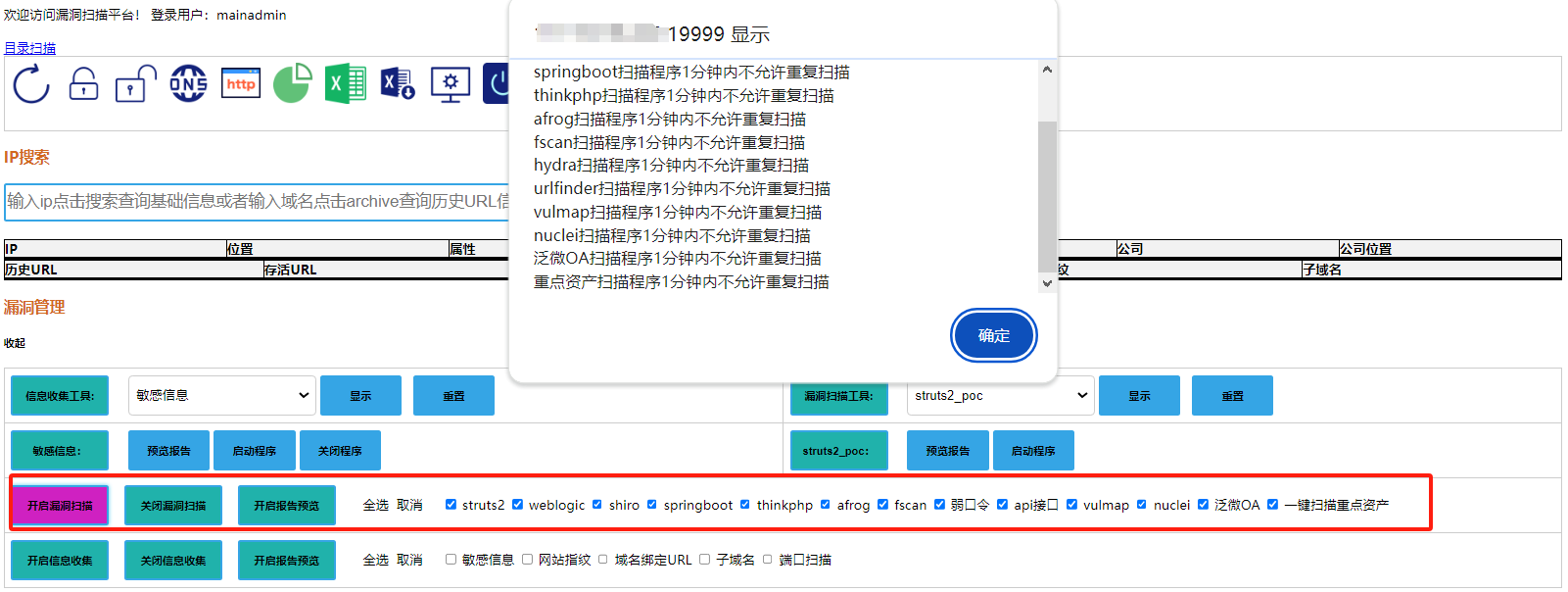

5. 入口地址:http://虚拟机IP:19999/index/

6. 项目源码路径:/TIP/* 网盘链接:

- [info_scan虚拟机版](https://pan.baidu.com/s/19EPOyjgf0JxbbOYymUr2vg?pwd=sufy)

注意:

保证系统正常运行需要2个项目:

- [info_scan](https://github.com/huan-cdm/info_scan):漏洞扫描主系统

- [batch_scan_domain](https://github.com/huan-cdm/batch_scan_domain):xray+rad批量扫描,通过info_scan进行控制

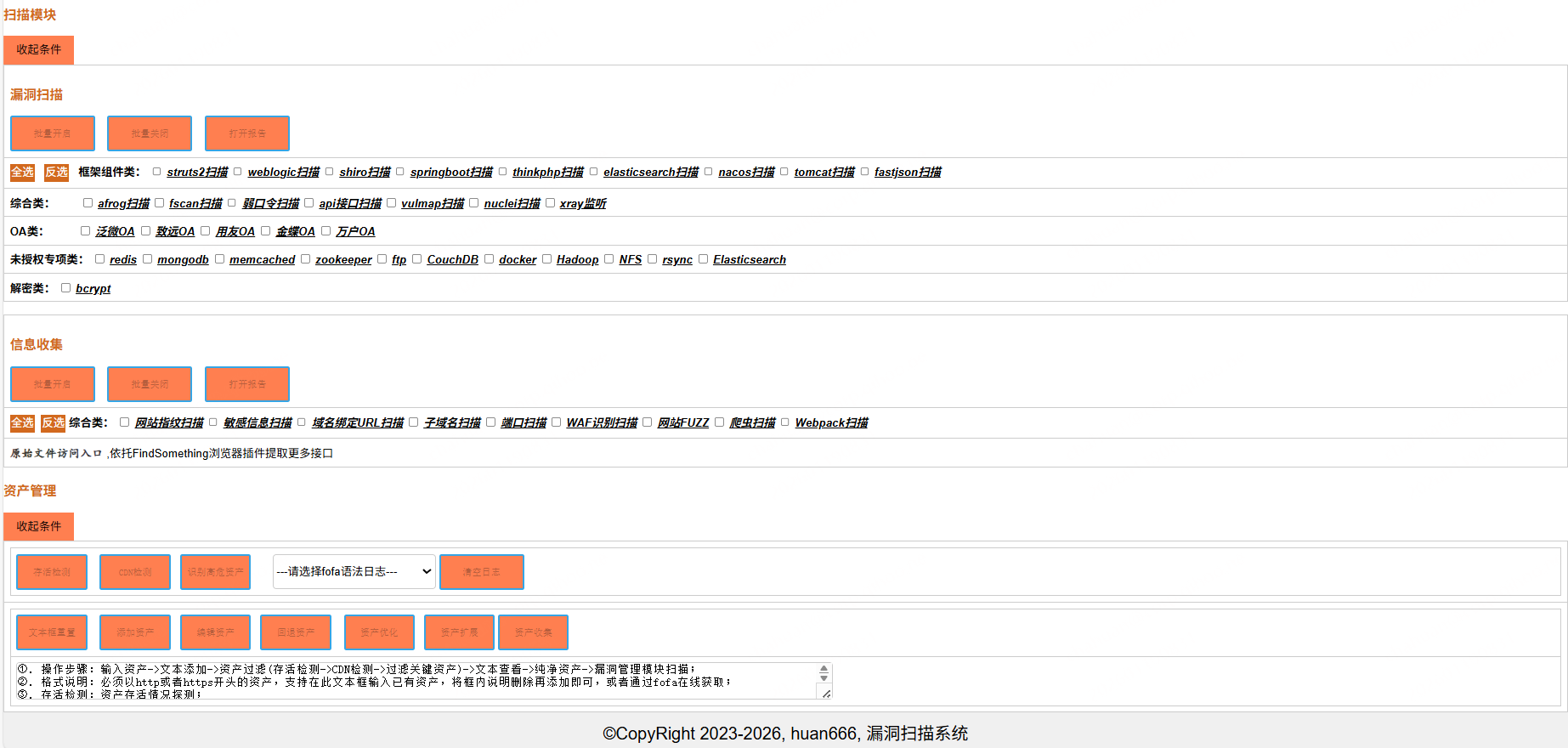

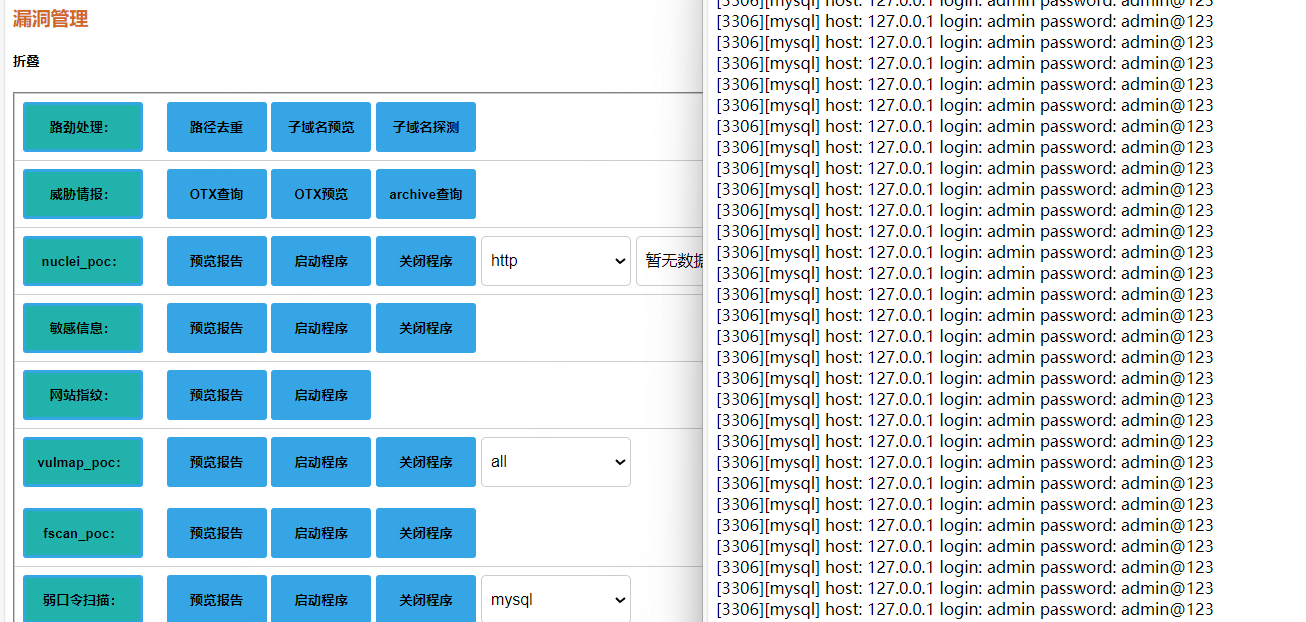

漏洞扫描类:struts2、weblogic、shiro、springboot、thinkphp、泛微OA、tomcat、fastjson、marshalsec、nacos、elasticsearch、tomcat

综合漏洞扫描类:afrog、fscan、hydra、urlfinder、vulmap、nuclei、xray

信息收集类:bbscan、ehole、nmap、otx威胁情报、crt子域名、crawlergo、waf识别、FUZZ

相关工具逐步完善......

-

2024-09-22更新

1. 新增fofa查询日志查看与删除;

2. 前端页面优化;

3. 已知问题处理;

-

2024-09-18更新

1. 新增爬虫扫描;

2. 新增爬虫扫描流量代理;

3. xray+crawlergo联动批量扫描

4. 已知问题处理;

-

2024-09-13更新

1. 新增40xbypass fuzz工具;

2. 已知问题处理;

-

2024-09-11更新

1. 新增fastjson1.2.24和fastjson1.2.47反序列化漏洞扫描;

2. 前端页面优化;

3. 已知问题处理;

4. 新增端口扫描前端可自定义端口,并在文本框中显示;

5. 新增WAF识别,识别完系统自动过滤存在WAF资产;

-

2024-09-08更新

1. 新增Elasticsearch远程命令执行漏洞和插件目录穿越漏洞检测;

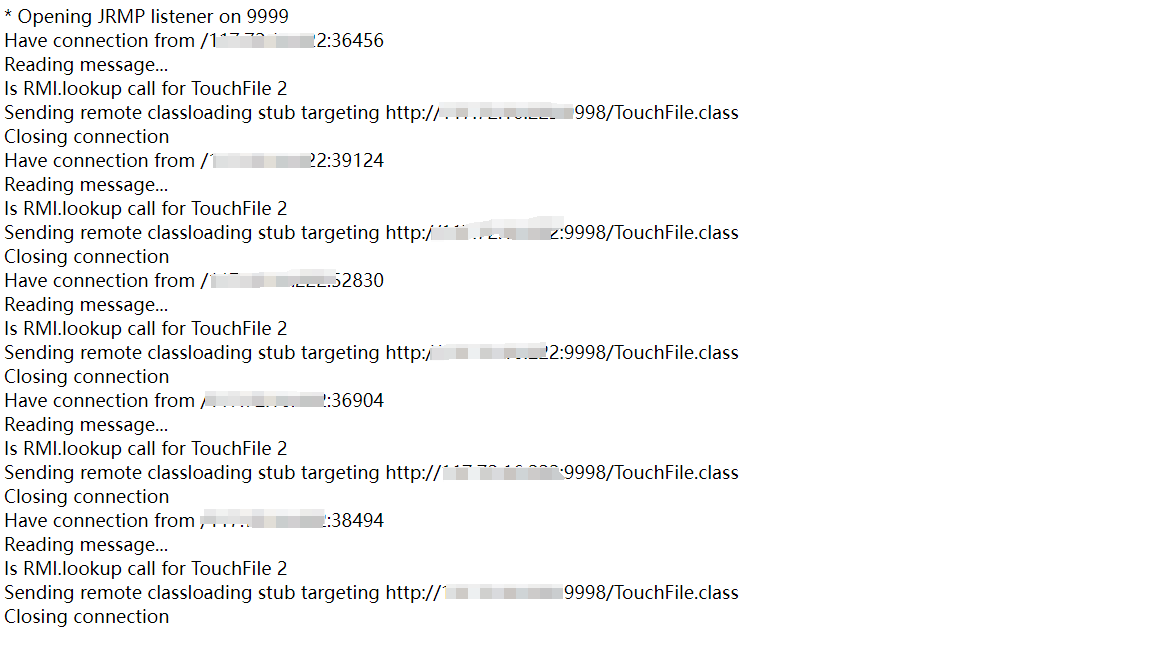

2. 新增JNDI服务管理;

-

2024-09-05更新

1. tomcat和nacos口令爆破字典文件在dict目录下配置;

-

2024-09-03更新

1. 新增tomcat管理后台弱口令扫描;

2. 前端页面优化;

3. 已知问题处理;

- 2024-08-29更新

1. 新增ES数据库未授权访问批量扫描;

2. 新增nacos相关漏洞扫描;

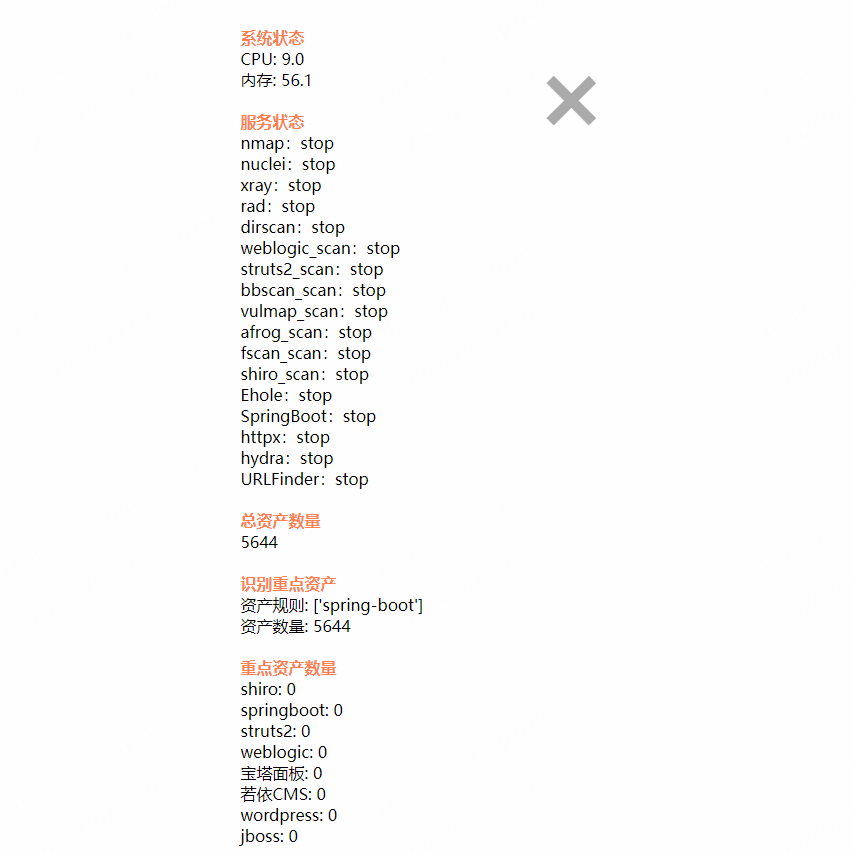

3. 新增程序运行状态显示绿色,停止状态显示红色;

4. shodan修改为可配置多个key,系统随机调用;

5. 虚拟机版本更新到最新版;

-

2024-08-26更新

1. 新增高德地图API随机规则,可设置多个API,防止被耗尽;

2. 新增为可选列表方式调用扫描器,勾选需要的扫描,包括开启扫描器、关闭扫描器、报告预览可一键完成;

3. 完善扫描器的前端关闭功能;

4. 新增扫描器时间限制,单位时间内只能提交配置好的提交次数,可通过配置文件进行配置;

5. 前端页面优化;

6. 部分已知问题处理;

-

2024-08-15更新

1. 新增泛微OA漏洞扫描;

2. 优化fscan扫描;

3. 新增信息收集工具聚合;

4. 新增漏洞扫描和信息收集下拉列表重置选项;

5. 其他已知问题处理;

6. 前端页面调整;

-

2024-08-09更新

1. 优化基于证书查询子域名接口;

2. 优化基于otx查询历史url接口;

3. 新增thinkphp漏洞扫描;

4. 漏洞扫描工具聚合展示,通过js控制显示与隐藏;

5. 新增基于证书查询子域名接口和基于otx查询历史url接口状态展示;

6. 新增资产发现前端指定查询条数;

7. 新增基于otx查询历史url接口前端关闭接口按钮;

8. 优化报告整合功能;

9. 其他已知问题处理;

10. 前端页面调整;

-

2024-08-01更新

1. 重点资产新增thinkphp数量查询;

2. 资产查看修改为5秒自动刷新;

3. 新增文本框重置功能;

4. 资产管理操作方法提示更新;

5. 新增一键打开所有报告;

6. 新增操作按钮提示语,通过onmouseenter和onmouseleave事件;

7. 部分已知问题处理;

8. httpx扫描器更新到v1.6.7版本;

-

2024-07-28更新

1. 新增一键springboot、shiro、struts2、weblogic漏洞扫描;

2. 系统管理功能修改为自动刷新;

3. 前端页面调整;

4. 重点资产新增phpmyadmin数量查询;

5. 部分已知问题处理;

-

2024-07-24更新

1. 重点资产识别规则通过存入数据库和配置文件,可通过配置文件选择;

2. 页面新增筛选规则存入数据库;

3. 页面新增一键删除所有规则,或者通过规则名称删除;

4. 前端页面调整;

5. 已知问题处理;

-

2024-07-18更新

1. 系统启动脚本优化更改为批量开启、关闭、重启;

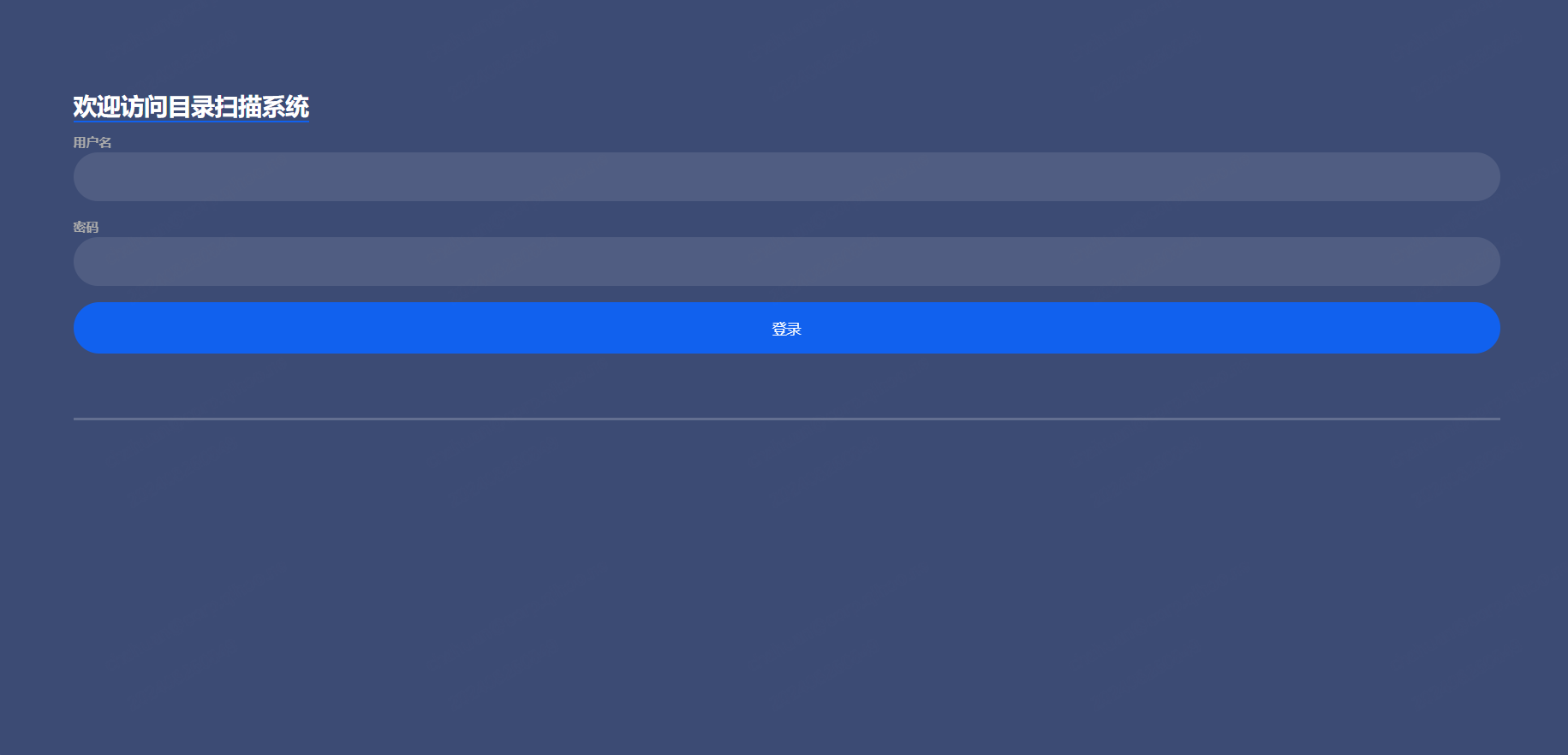

2. 目录扫描模块优化;

3. 系统管理模块优化;

4. 新增在线预览总报告;

5. 新增前端重启相关服务功能;

6. 页面调整;

7. 已知问题处理;

-

2024-07-07更新

1. 新增弱口令扫描模块;

2. 服务启动脚本优化;

3. 部分已知问题处理;

-

2024-07-01更新

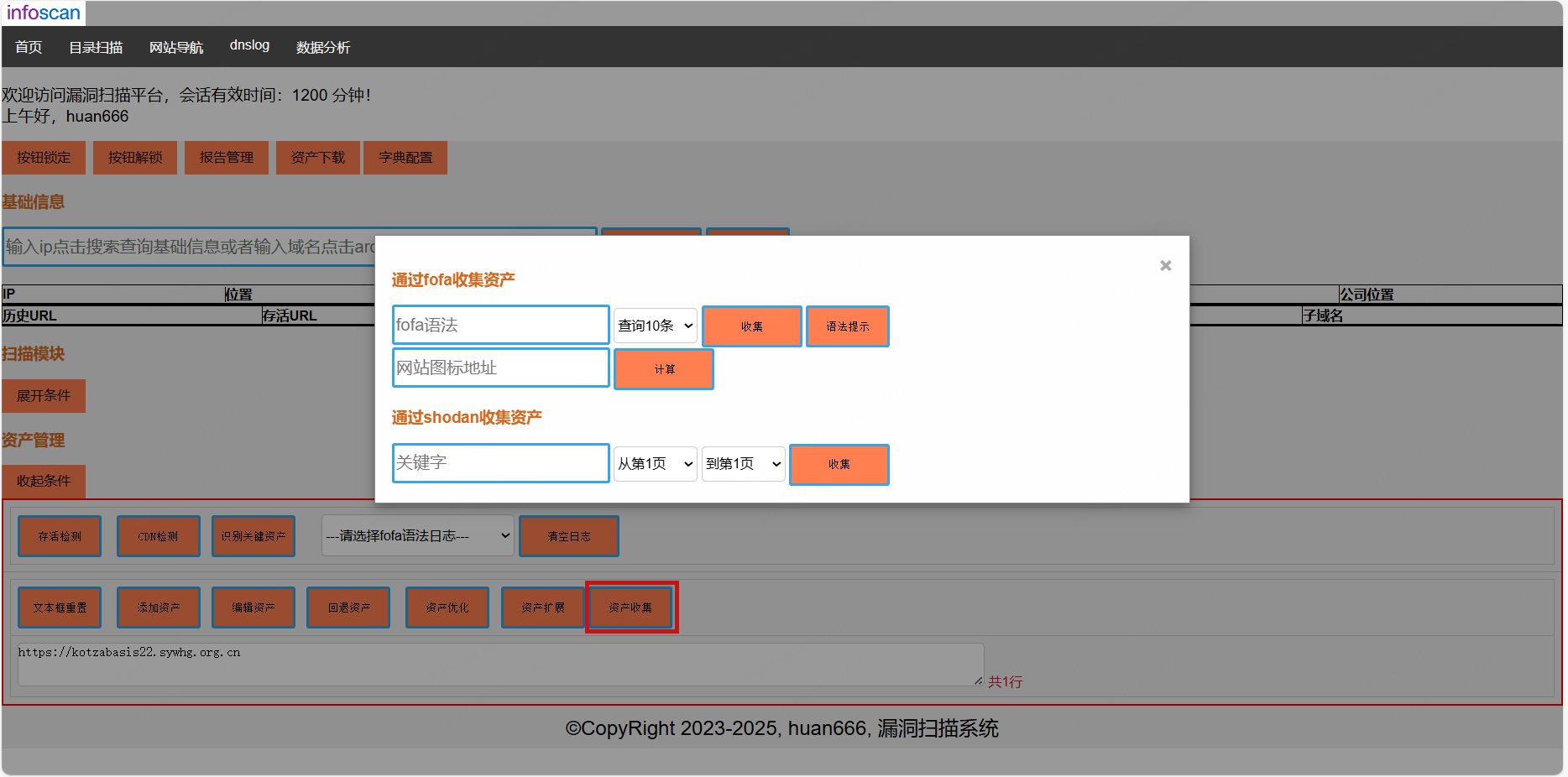

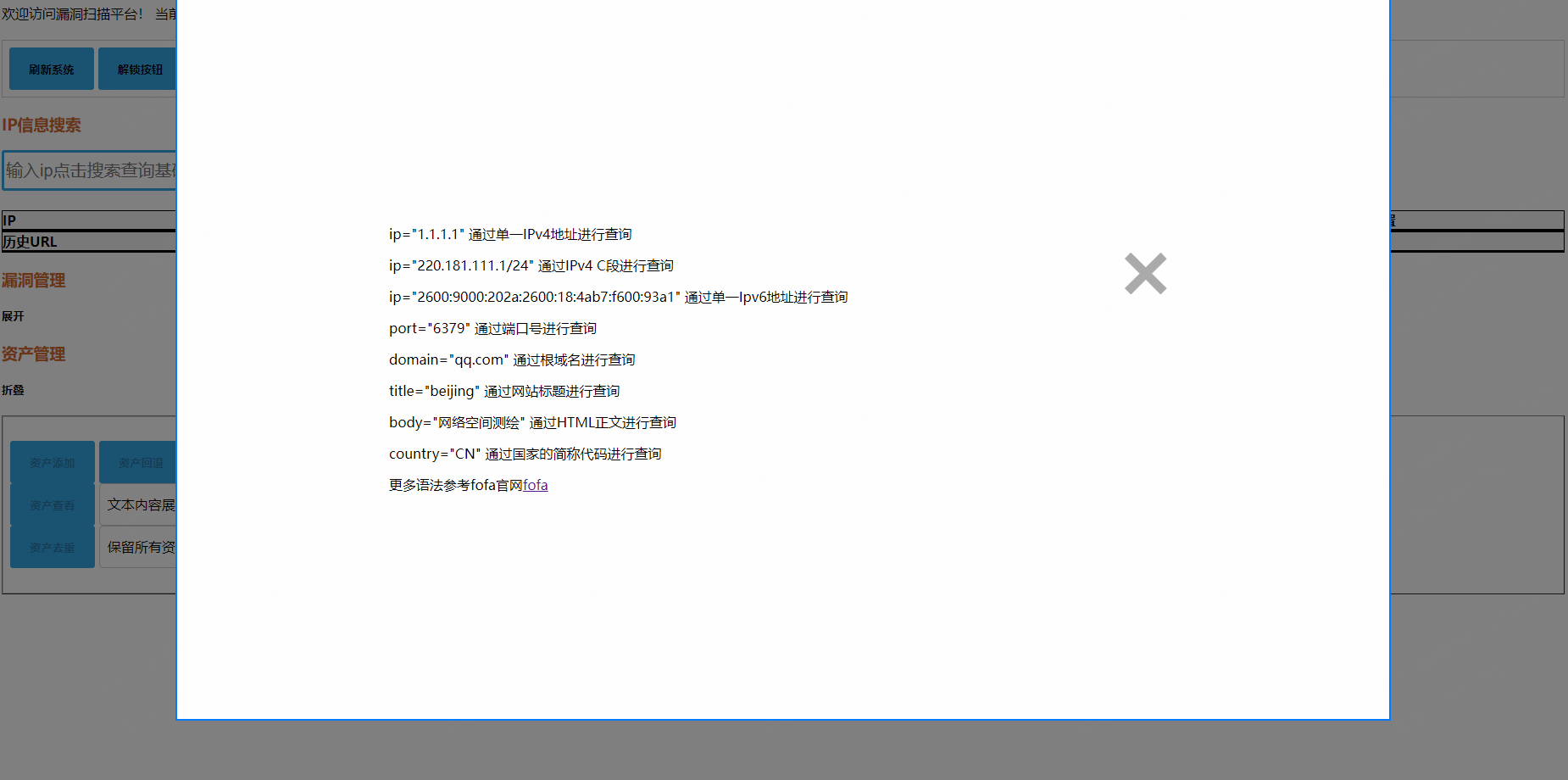

1. 新增通过fofa发现资产功能;

2. 已知问题处理;

-

2024-06-25更新

1. 新增shiro、springboot漏洞扫描;

2. 前端页面调整;

3. 已知问题处理;

-

2024-06-25之前

系统开发阶段......

2. 建议安装nginx反向代理web服务,部分接口会出现查询超时情况,可通过nginx控制超时时间,也可直接通过flask直接访问,只需修改scan_main_web.py和dirscanmain.py最后一行IP部分

3. 不要修改目录,容易报错,将info_scan和batch_scan_domain部署到服务器的/TIP/目录下

4. 将/TIP/info_scan/static/js/common.js第一行修改为自己服务器的IP地址

5. info_scan系统相关配置在/TIP/info_scan/config.py文件配置

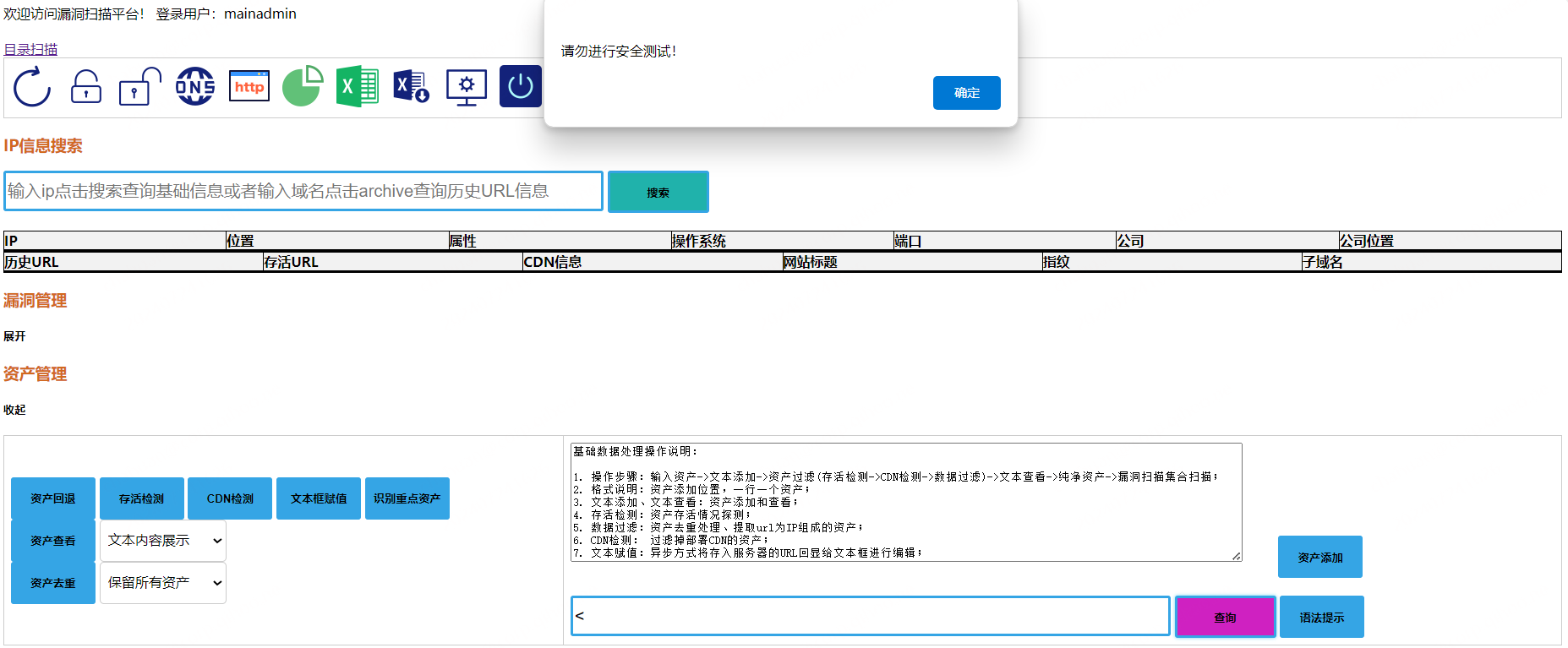

6. 系统使用前需点击解锁按钮进行解锁

7. 系统主要功能分为三类,第一是对IP进行基础信息探测,第二是对URL进行漏洞扫描,第三是对URL数据进行处理

8. 建议部署到Ubuntu系统下,不支持Windows系统

9. 系统设计初衷就是集成开源漏洞扫描器,让测试人员通过网页一键完成扫描,提升工作效率

10. 需要通过pip3安装requirements.txt中的模块

11. 建议先执行 python3 scan_main_web.py(主系统)和python3 dirscanmain.py(目录扫描子系统),确保系统运行正常后在利用bash server_check.sh进行管理

12. nginx相关配置文件在nginx_conf目录下,将nginx.conf放到/etc/nginx目录下,将dirscan_nginx.conf和infoscan_nginx.conf放到/etc/nginx/conf.d目录下,执行nginx -t检查配置文件是否正确

13. 系统需在开通以下端口:15555、16666、17777、18888、19999、3306

14. pip3 install -r requirements.txt -i https://pypi.mirrors.ustc.edu.cn/simple/ 安装所需模块

项目目录结构

├── /TIP

│ ├── info_scan

│ ├── batch_scan_domain

项目部署目录

程序文件

服务启动参数

系统登录

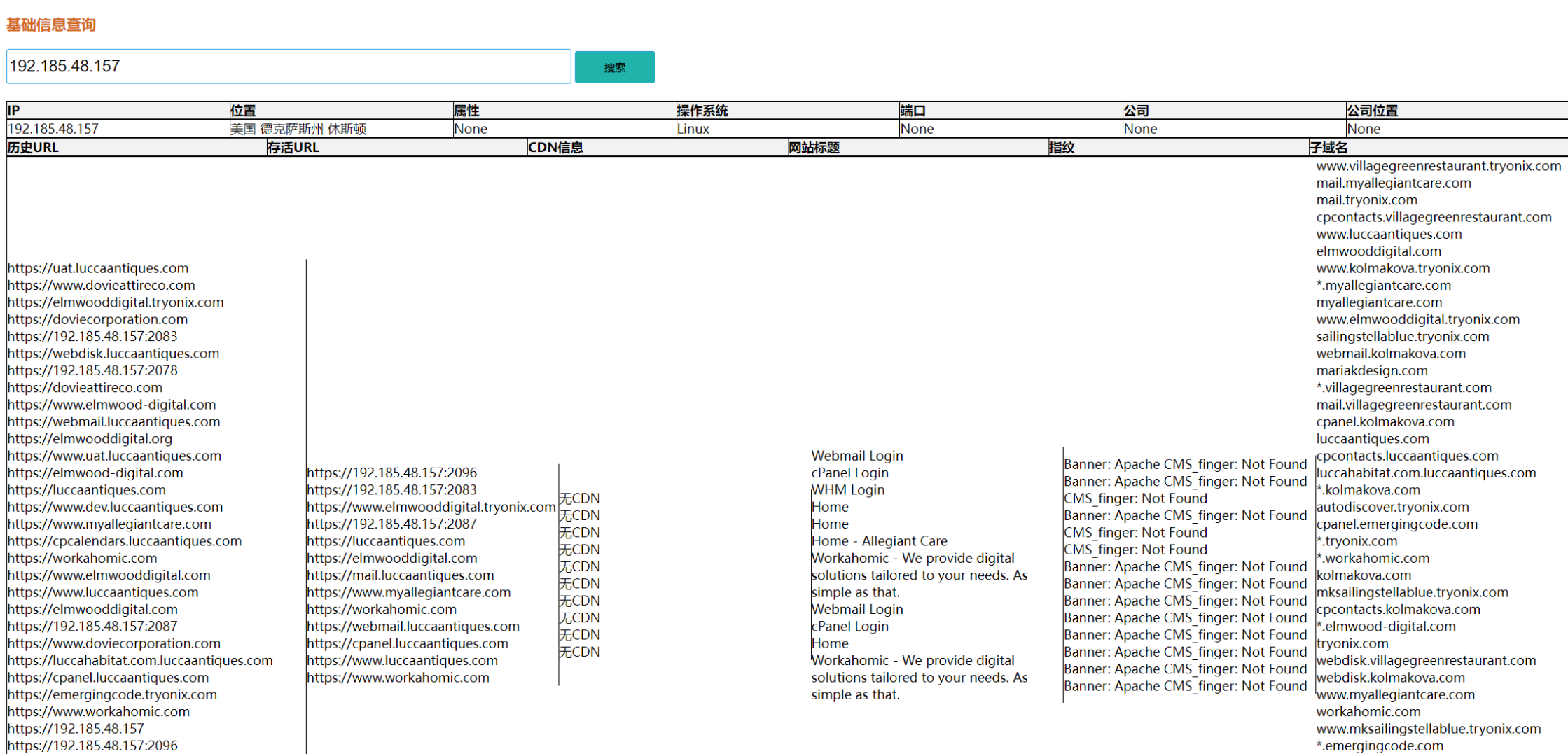

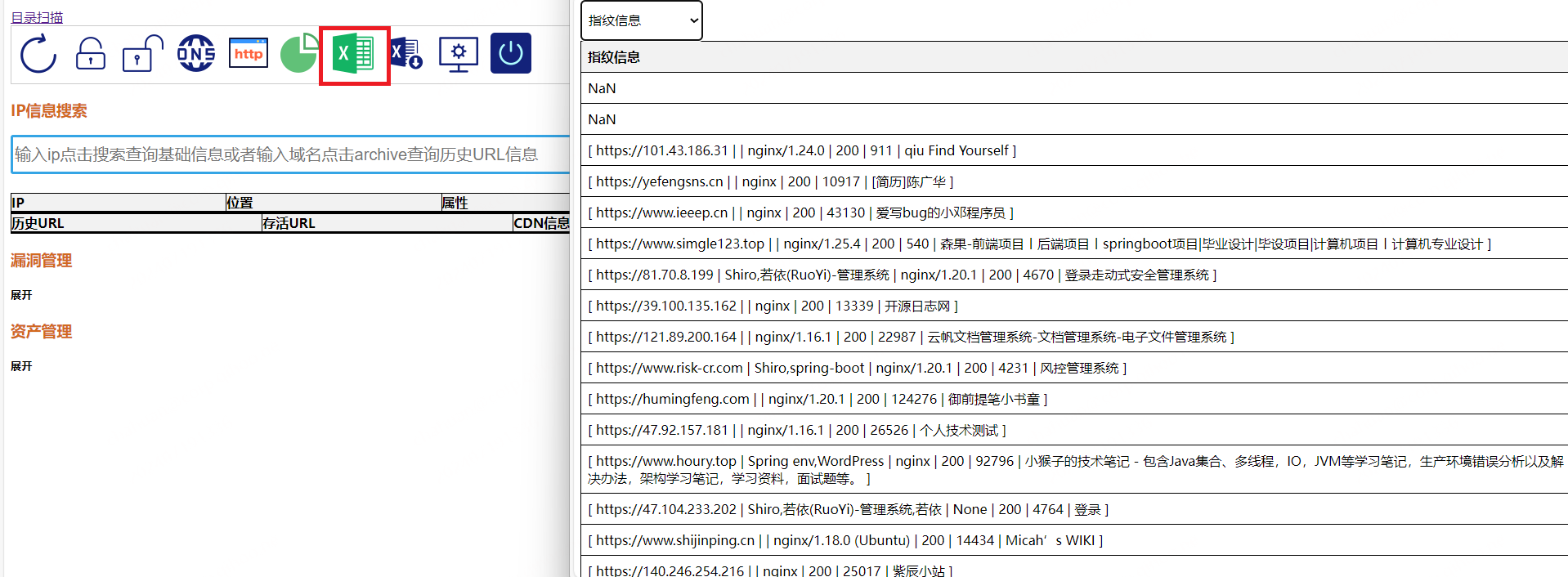

IP基础信息查询

系统折叠展开

系统服务管理

目录扫描

漏洞报告

资产发现

弱口令扫描

总报告在线预览

特殊字符校验

批量扫描

JNDI服务管理

fofa搜索日志